Firewall - Tường lửa là gì?

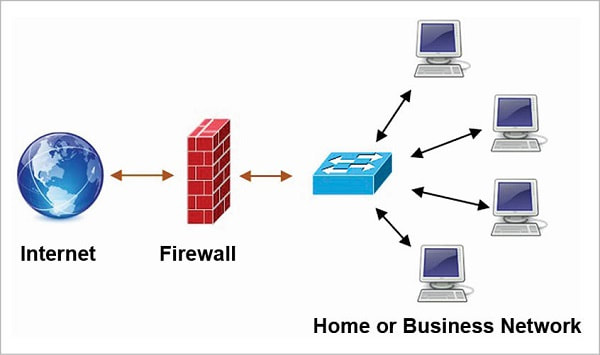

Firewall hay còn gọi là tường lửa, là một thuật ngữ trong chuyên ngành mạng máy tính. Nó là một công cụ phần cứng hoặc phần mềm hoặc là cả 2 được tích hợp vào hệ thống để chống lại sự truy cập trái phép, ngăn chặn virus… để đảm bảo nguồn thông tin nội bộ được an toàn, tránh bị kẻ gian đánh cắp thông tin.

Nói ngắn gọn và dễ hiểu hơn thì Firewall chính là ranh giới bảo mật giữa bên trong và bên ngoài của một hệ thống mạng máy tính.

Nói ngắn gọn và dễ hiểu hơn thì Firewall chính là ranh giới bảo mật giữa bên trong và bên ngoài của một hệ thống mạng máy tính.

Có mấy loại Firewall?

Firewall thì được chia ra làm 2 loại đó là: Personal firewall và Network firewall.

+ Personal Firewall: Hay còn gọi Software Firewall (Firewall mềm) Loại này được thiết kế để bảo vệ một máy tính trước sự truy cập trái phép từ bên ngoài.

Loại Firewall này thích hợp bảo vệ máy tính, thường được tích hợp sẵn trong máy tính Laptop, máy tính PC..

Ưu điểm:

- Chi phí rẻ: Một số Firewall phần cứng thường có giá khá cao và khả năng linh hoạt bị hạn chế nên có thể không phù hợp với các doanh nghiệp nhỏ. Sử dụng Firewall phần mềm rất linh động và chi phí rất rẻ.

- Linh động: Firewall phần mềm có tính linh động rất cao, bạn có thể cài đặt ở bất kỳ máy nào mà bạn muốn bảo vệ. Nếu muốn bảo vệ cho tất cả các máy trong mạng, bạn có thể cài đặt Firewall này trên Server.

- Dễ quản lý: Với các Firewall phần mềm, bạn chỉ cần có một chút kiến thức về mạng là có thể quản lý và cấu hình được, nên giúp doanh nghiệp tiết kiệm được rất nhiều chi phí quản lý.

- Tính tương thích: Firewall phần mềm tương thích với nhiều loại hệ điều hành khác nhau nên bạn có thể cài đặt trên Windows Server hoặc máy tính chạy hệ điều hành Windows.

Nhược điểm:

- Firewall mềm được cài đặt trên một hệ điều hành do đó không thể loại trừ khả năng có lỗ hổng trên hệ điều hành đó được. Khi lỗ hổng được phát hiện và bạn thực hiện cập nhật bản vá lỗi cho hệ điều hành đó thì bạn nên nâng cấp bản vá cho Firewall luôn, nếu không rất có thể Firewall sẽ hoạt động không ổn định.

- Firewall mềm thường có hiệu suất thấp hơn Firewall cứng.

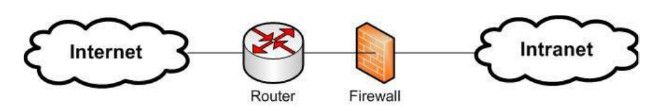

+ Network Firewalls: Hay còn gọi là Hardware Firewall (Firewall cứng) Được thiết kế ra để bảo vệ cả hệ thống các thiết bị (nhiều máy tính, server, camera...vv) trong mạng trước sự tấn công từ bên ngoài.

Đặc điểm: Đây là loại Firewall cứng được tích hợp sẵn trên các phần cứng chuyên dụng, thiết kề này dành riêng cho Firewall.

+ Personal Firewall: Hay còn gọi Software Firewall (Firewall mềm) Loại này được thiết kế để bảo vệ một máy tính trước sự truy cập trái phép từ bên ngoài.

Loại Firewall này thích hợp bảo vệ máy tính, thường được tích hợp sẵn trong máy tính Laptop, máy tính PC..

Ưu điểm:

- Chi phí rẻ: Một số Firewall phần cứng thường có giá khá cao và khả năng linh hoạt bị hạn chế nên có thể không phù hợp với các doanh nghiệp nhỏ. Sử dụng Firewall phần mềm rất linh động và chi phí rất rẻ.

- Linh động: Firewall phần mềm có tính linh động rất cao, bạn có thể cài đặt ở bất kỳ máy nào mà bạn muốn bảo vệ. Nếu muốn bảo vệ cho tất cả các máy trong mạng, bạn có thể cài đặt Firewall này trên Server.

- Dễ quản lý: Với các Firewall phần mềm, bạn chỉ cần có một chút kiến thức về mạng là có thể quản lý và cấu hình được, nên giúp doanh nghiệp tiết kiệm được rất nhiều chi phí quản lý.

- Tính tương thích: Firewall phần mềm tương thích với nhiều loại hệ điều hành khác nhau nên bạn có thể cài đặt trên Windows Server hoặc máy tính chạy hệ điều hành Windows.

Nhược điểm:

- Firewall mềm được cài đặt trên một hệ điều hành do đó không thể loại trừ khả năng có lỗ hổng trên hệ điều hành đó được. Khi lỗ hổng được phát hiện và bạn thực hiện cập nhật bản vá lỗi cho hệ điều hành đó thì bạn nên nâng cấp bản vá cho Firewall luôn, nếu không rất có thể Firewall sẽ hoạt động không ổn định.

- Firewall mềm thường có hiệu suất thấp hơn Firewall cứng.

+ Network Firewalls: Hay còn gọi là Hardware Firewall (Firewall cứng) Được thiết kế ra để bảo vệ cả hệ thống các thiết bị (nhiều máy tính, server, camera...vv) trong mạng trước sự tấn công từ bên ngoài.

Đặc điểm: Đây là loại Firewall cứng được tích hợp sẵn trên các phần cứng chuyên dụng, thiết kề này dành riêng cho Firewall.

Ưu điểm:

- Cung cấp hiệu suất tổng thể tốt hơn so với Firewall mềm vì hệ điều hành của firewall cứng được thiết kế để tối ưu cho firewall.

- Tính bảo mật cao hơn và tổng chi phí thấp hơn so với Firewall mềm.

- Firewall tích hợp là đơn giản hóa thiết kế mạng bằng cách giảm lượng thiết bị mạng cũng như giảm chi phí quản lý, giảm gánh nặng cho các chuyên viên quản trị, ngoài ra nó còn tiết kiệm chi phí hơn so với việc dùng nhiều thiết bị cho nhiều mục đích khác nhau.

Nhược điểm:

- Không được linh hoạt như Firewall mềm. Bạn sẽ không thể nào mà tích hợp thêm các chức năng và quy tắc như trên firewall mềm được. Ví dụ như chức năng kiểm soát thư rác đối với firewall mềm thì bạn chỉ cần cài đặt chức năng này như một ứng dụng, nhưng đối với Firewall cứng thì đòi hỏi bạn phải có thiết bị phần cứng hỗ trợ cho chức năng này.

- Hiện nay với các thế hệ Firewall cứng mới, thiết bị Firewall cứng được tích hợp thêm các tính năng như VPN, quét virus, lọc thư rác...vv nên khả năng linh hoạt đã được cải thiện đáng kể.

Tuy nhiên việc tích hợp nhiều chức năng trên cùng một thiết bị sẽ dẫn đến việc khó khăn hơn trong khắc phục sự cố, hiệu suất thiết bị...vv

- Cung cấp hiệu suất tổng thể tốt hơn so với Firewall mềm vì hệ điều hành của firewall cứng được thiết kế để tối ưu cho firewall.

- Tính bảo mật cao hơn và tổng chi phí thấp hơn so với Firewall mềm.

- Firewall tích hợp là đơn giản hóa thiết kế mạng bằng cách giảm lượng thiết bị mạng cũng như giảm chi phí quản lý, giảm gánh nặng cho các chuyên viên quản trị, ngoài ra nó còn tiết kiệm chi phí hơn so với việc dùng nhiều thiết bị cho nhiều mục đích khác nhau.

Nhược điểm:

- Không được linh hoạt như Firewall mềm. Bạn sẽ không thể nào mà tích hợp thêm các chức năng và quy tắc như trên firewall mềm được. Ví dụ như chức năng kiểm soát thư rác đối với firewall mềm thì bạn chỉ cần cài đặt chức năng này như một ứng dụng, nhưng đối với Firewall cứng thì đòi hỏi bạn phải có thiết bị phần cứng hỗ trợ cho chức năng này.

- Hiện nay với các thế hệ Firewall cứng mới, thiết bị Firewall cứng được tích hợp thêm các tính năng như VPN, quét virus, lọc thư rác...vv nên khả năng linh hoạt đã được cải thiện đáng kể.

Tuy nhiên việc tích hợp nhiều chức năng trên cùng một thiết bị sẽ dẫn đến việc khó khăn hơn trong khắc phục sự cố, hiệu suất thiết bị...vv

Chức năng chính của Firewall

Firewall hỗ trợ kiểm soát luồng thông tin, Firewall sẽ quyết định dịch vụ nào từ bên trong được phép truy cập ra bên ngoài, những người nào bên ngoài được phép truy cập vào bên trong hệ thống (hay máy tính), hay là giới hạn truy cập những dịch vụ bên ngoài của những người bên trong hệ thống (hay máy tính).

Sau đây là một số nhiệm vụ chính của Firewall:

Khi Firewall hoạt động, nó sẽ khảo sát tất cả các luồng lưu lượng giữa hai mạng để xem luồng lưu lượng này có đạt chuẩn hay không. Nếu đạt, nó được định tuyến giữa các mạng, ngược lại, lưu lượng sẽ bị hủy.

Bộ lọc của Firewall có khả năng lọc cả lưu lượng ra lẫn lưu lượng vào. Nó cũng có thể quản lý việc truy cập từ bên ngoài vào nguồn tài nguyên bên trong mạng.

Firewall có thể được sử dụng để ghi lại tất cả các cố gắng truy nhập vào mạng riêng và đưa ra cảnh báo kịp thời đối với những thâm nhập trái phép.

Firewall có thể lọc các gói tin dựa vào địa chỉ nguồn, địa chỉ đích và số cổng của chúng, đây được gọi là lọc địa chỉ. Firewall cũng có thể lọc các loại lưu lượng đặc biệt của mạng và được gọi là lọc giao thức.

Một số Firewall có chức năng cao cấp như: đánh lừa được Hacker, làm cho Hacker nhầm tưởng rằng đã phá vỡ được hệ thống an toàn nhưng về cơ bản, nó phát hiện sự tấn công và tiếp quản nó, dẫn dắt kẻ tấn công đi theo một hướng nhất định nhằm để Hacker tin rằng họ đã vào được một phần của hệ thống và có thể truy cập xa hơn, các họat động của kẻ tấn công có thể được ghi lại và theo dõi.

Sau đây là một số nhiệm vụ chính của Firewall:

- Cho phép hoặc vô hiệu hóa các dịch vụ truy cập ra bên ngoài, đảm bảo thông tin chỉ có trong mạng nội bộ.

- Cho phép hoặc vô hiệu hóa các dịch vụ bên ngoài truy cập vào trong.

- Phát hiện và ngăn chặn các cuộc tấn công từ bên ngoài.

- Hỗ trợ kiểm soát địa chỉ truy cập (bạn có thể đặt lệnh cấm hoặc là cho phép).

- Kiểm soát truy cập của người dùng.

- Quản lý và kiểm soát luồng dữ liệu trên mạng.

- Xác thực quyền truy cập.

- Hỗ trợ kiểm soát nội dung thông tin và gói tin lưu chuyển trên hệ thống mạng.

- Lọc các gói tin dựa vào địa chỉ nguồn, địa chỉ đích và số Port ( hay còn cổng), giao thức mạng.

- Người quản trị có thể biết được kẻ nào đang cố gắng để truy cập vào hệ thống mạng.

- Firewall hoạt động như một Proxy trung gian.

- Bảo vệ tài nguyên của hệ thống bởi các mối đe dọa bảo mật.

- Cân bằng tải: Bạn có thể sử dụng nhiều đường truyền internet cùng một lúc, việc chia tải sẽ giúp đường truyền internet ổn định hơn rất nhiều.

- Tính năng lọc ứng dụng cho phép ngăn chặn một số ứng dụng mà bạn muốn. Ví dụ như Facebook Messenger, Skype, Zalo…

Khi Firewall hoạt động, nó sẽ khảo sát tất cả các luồng lưu lượng giữa hai mạng để xem luồng lưu lượng này có đạt chuẩn hay không. Nếu đạt, nó được định tuyến giữa các mạng, ngược lại, lưu lượng sẽ bị hủy.

Bộ lọc của Firewall có khả năng lọc cả lưu lượng ra lẫn lưu lượng vào. Nó cũng có thể quản lý việc truy cập từ bên ngoài vào nguồn tài nguyên bên trong mạng.

Firewall có thể được sử dụng để ghi lại tất cả các cố gắng truy nhập vào mạng riêng và đưa ra cảnh báo kịp thời đối với những thâm nhập trái phép.

Firewall có thể lọc các gói tin dựa vào địa chỉ nguồn, địa chỉ đích và số cổng của chúng, đây được gọi là lọc địa chỉ. Firewall cũng có thể lọc các loại lưu lượng đặc biệt của mạng và được gọi là lọc giao thức.

Một số Firewall có chức năng cao cấp như: đánh lừa được Hacker, làm cho Hacker nhầm tưởng rằng đã phá vỡ được hệ thống an toàn nhưng về cơ bản, nó phát hiện sự tấn công và tiếp quản nó, dẫn dắt kẻ tấn công đi theo một hướng nhất định nhằm để Hacker tin rằng họ đã vào được một phần của hệ thống và có thể truy cập xa hơn, các họat động của kẻ tấn công có thể được ghi lại và theo dõi.

Nhiệm vụ của Firewall

Bảo vệ thông tin:

- Bảo vệ các dữ liệu quan trọng trong hệ thống mạng nội bộ.

- Bảo vệ tài nguyên hệ thống.

Phòng thủ các cuộc tấn công:

Ngoài việc bảo vệ các thông tin từ bên trong hệ thống, Firewall còn có thể chống lại các cuộc tấn công từ bên ngoài vào như:

Hacker thường sử dụng một số chương trình có khả năng dò tìm các thông tin về hệ thống của bạn như tài khoản và password đăng nhập. Firewall có khả năng phát hiện và ngăn chặn kịp thời các tấn công theo kiểu tấn công này.

Firewall cũng có khả năng phát hiện và ngăn chặn các chương trình Sniff (Chương trình có khả năng chụp lại các gói tin khi nó được truyền đi trên mạng) mà Hacker thường sử dụng để lấy các thông tin đang được truyền đi trên mạng.

Ngoài ra, Firewall còn có nhiều chức năng kiểm tra, lọc các lưu lượng vào/ra hệ thống, bảo vệ an toàn các thông tin từ bên trong và ngăn chặn các cố gắng thâm nhập từ bên ngoài vào hệ thống.

- Bảo vệ các dữ liệu quan trọng trong hệ thống mạng nội bộ.

- Bảo vệ tài nguyên hệ thống.

Phòng thủ các cuộc tấn công:

Ngoài việc bảo vệ các thông tin từ bên trong hệ thống, Firewall còn có thể chống lại các cuộc tấn công từ bên ngoài vào như:

Hacker thường sử dụng một số chương trình có khả năng dò tìm các thông tin về hệ thống của bạn như tài khoản và password đăng nhập. Firewall có khả năng phát hiện và ngăn chặn kịp thời các tấn công theo kiểu tấn công này.

Firewall cũng có khả năng phát hiện và ngăn chặn các chương trình Sniff (Chương trình có khả năng chụp lại các gói tin khi nó được truyền đi trên mạng) mà Hacker thường sử dụng để lấy các thông tin đang được truyền đi trên mạng.

Ngoài ra, Firewall còn có nhiều chức năng kiểm tra, lọc các lưu lượng vào/ra hệ thống, bảo vệ an toàn các thông tin từ bên trong và ngăn chặn các cố gắng thâm nhập từ bên ngoài vào hệ thống.

Nguyên lý hoạt động của Firewall

Khi một gói tin được chuyển tải trên mạng, nó được chia nhỏ thành các gói (packet). Mỗi gói sẽ được gán một địa chỉ để có thể đến đích, sau đó được nhận dạng và tái lập lại ở đích. Các địa chỉ được lưu trong phần đầu của gói tin (header) và Firewall sẽ dựa vào Header của gói tin để lọc.

Bộ lọc gói tin có khả năng cho phép hay từ chối mỗi gói tin mà nó nhận được. Nó kiểm tra toàn bộ đọan dữ liệu để quyết định xem đoạn dữ liệu đó có thỏa mãn một trong số các luật của lọc gói tin hay không. Các luật lọc gói tin này sẽ dựa trên các thông tin ở đầu mỗi gói tin (Header), Header của gói tin bao gồm các thông tin như sau:

- Version: Phiên bản của IP, hiện tại chúng ta đang sử dụng IP phiên bản 4 (Ipv4).

- IP Header Length: Độ dài của IP header là 32 bits.

- Type of Service (ToS): Loại dịch vụ.

- Size of Datagram: Kích thước của gói tin được tính bằng byte, bao gồm kích thước của Header và kích thước của Data (dữ liệu).

- Identification: Dấu hiện nhận dạng, trường hợp này được sử dụng để lắp ghép các phân đoạn khi tất cả các gói tin đã đến đích.

- Flag: Là một trong ba cờ được sử dụng để điều khiển, định tuyến cho một gói tin và báo cho người nhận biết gói tin có bao nhiêu phần.- Time To Live: Chỉ ra số lượng Hops hoặc liên kết mà gói tin có thể đi qua và được sử dụng để tránh quá trình lặp lại của gói tin (tránh cho gói tin chạy vô hạn).

- Protocol: Giao thức truyền tin (TCP, UDP, ICMP, …

- Header Checksum: Mục này được sử dụng để kiểm tra xem tổng số gói tin mà người gởi có bằng tổng số gói tin mà người nhận nhận được không. Nếu không bằng nhau, nó sẽ báo lỗi và yêu cầu người gởi gởi lại (nếu sử dụng giao thức TCP); ngược lại, nó sẽ hủy gói tin nếu sử dụng giao thức UDP.

- Source Address: Địa chỉ nơi xuất phát.

- Destination Address: Địa chỉ nơi nhận.

- Source port: Cổng nguồn.

- Destination port: Cổng đích.

- Options: Tùy chọn này không được sử dụng.

Nếu gói tin thỏa các luật đã được thiết lập trước của Firewall, gói tin đó được chuyển qua, ngược lại, gói tin sẽ bị hủy. Việc kiểm soát các cổng sẽ cho phép Firewall kiểm soát một số loại kết nối nhất định mới được vào mạng cục bộ.

Do việc kiểm tra dựa trên Header của các gói tin nên bộ lọc không kiểm soát được nội dung thông tin của gói tin đó. Vì vậy các gói tin chuyển qua vẫn có thể mang theo những hành động với ý đồ ăn cắp thông tin hay phá họai của Hacker.

Bộ lọc gói tin có khả năng cho phép hay từ chối mỗi gói tin mà nó nhận được. Nó kiểm tra toàn bộ đọan dữ liệu để quyết định xem đoạn dữ liệu đó có thỏa mãn một trong số các luật của lọc gói tin hay không. Các luật lọc gói tin này sẽ dựa trên các thông tin ở đầu mỗi gói tin (Header), Header của gói tin bao gồm các thông tin như sau:

- Version: Phiên bản của IP, hiện tại chúng ta đang sử dụng IP phiên bản 4 (Ipv4).

- IP Header Length: Độ dài của IP header là 32 bits.

- Type of Service (ToS): Loại dịch vụ.

- Size of Datagram: Kích thước của gói tin được tính bằng byte, bao gồm kích thước của Header và kích thước của Data (dữ liệu).

- Identification: Dấu hiện nhận dạng, trường hợp này được sử dụng để lắp ghép các phân đoạn khi tất cả các gói tin đã đến đích.

- Flag: Là một trong ba cờ được sử dụng để điều khiển, định tuyến cho một gói tin và báo cho người nhận biết gói tin có bao nhiêu phần.- Time To Live: Chỉ ra số lượng Hops hoặc liên kết mà gói tin có thể đi qua và được sử dụng để tránh quá trình lặp lại của gói tin (tránh cho gói tin chạy vô hạn).

- Protocol: Giao thức truyền tin (TCP, UDP, ICMP, …

- Header Checksum: Mục này được sử dụng để kiểm tra xem tổng số gói tin mà người gởi có bằng tổng số gói tin mà người nhận nhận được không. Nếu không bằng nhau, nó sẽ báo lỗi và yêu cầu người gởi gởi lại (nếu sử dụng giao thức TCP); ngược lại, nó sẽ hủy gói tin nếu sử dụng giao thức UDP.

- Source Address: Địa chỉ nơi xuất phát.

- Destination Address: Địa chỉ nơi nhận.

- Source port: Cổng nguồn.

- Destination port: Cổng đích.

- Options: Tùy chọn này không được sử dụng.

Nếu gói tin thỏa các luật đã được thiết lập trước của Firewall, gói tin đó được chuyển qua, ngược lại, gói tin sẽ bị hủy. Việc kiểm soát các cổng sẽ cho phép Firewall kiểm soát một số loại kết nối nhất định mới được vào mạng cục bộ.

Do việc kiểm tra dựa trên Header của các gói tin nên bộ lọc không kiểm soát được nội dung thông tin của gói tin đó. Vì vậy các gói tin chuyển qua vẫn có thể mang theo những hành động với ý đồ ăn cắp thông tin hay phá họai của Hacker.

Nhược điểm và hạn chế của Firewall

Không gì là toàn diện cả, tuy Firewall cung cấp nhiều tính năng hữu ích để bảo vệ người dùng, song nó vẫn có những nhược điểm như:

+ Firewall không thể bảo vệ các mối nguy hiểm từ bên trong nội bộ.

+ Firewall không có đủ thông minh để có thể đọc và hiểu từng loại thông tin và tất nhiên là nó không thể biết được đâu là nội dung tốt và đâu là nội dung xấu. Mà đơn thuần Firewall chỉ hỗ trợ chúng ta ngăn chặn sự xâm nhập của những nguồn thông tin không mong muốn nhưng phải xác định rõ các thông số địa chỉ.

+ Firewall không thể ngăn chặn các cuộc tấn công nếu như cuộc tấn công đó không “đi qua” nó. Ví dụ cụ thể đó là Firewall không thể chống lại một cuộc tấn công từ một đường dial-up, hoặc là sự dò rỉ thông tin do dữ liệu bị sao chép bất hợp pháp ra đĩa mềm.

+ Firewall cũng không thể chống lại các cuộc tấn công bằng dữ liệu (data-drivent attack). Khi có một số ứng dụng hay phần mềm.. được chuyển qua thư điện tử (ví dụ như Gmail, Yahoo mail…), nó có thể vượt qua Firewall vào trong mạng được bảo vệ.

+ Firewall không thể làm nhiệm vụ rà quét virus trên các dữ liệu được chuyển qua nó, do tốc độ làm việc, sự xuất hiện liên tục của các virus mới và do có rất nhiều cách để mã hóa dữ liệu để có thể thoát khỏi khả năng kiểm soát của firewall.

+ Firewall không thể bảo vệ các mối nguy hiểm từ bên trong nội bộ.

+ Firewall không có đủ thông minh để có thể đọc và hiểu từng loại thông tin và tất nhiên là nó không thể biết được đâu là nội dung tốt và đâu là nội dung xấu. Mà đơn thuần Firewall chỉ hỗ trợ chúng ta ngăn chặn sự xâm nhập của những nguồn thông tin không mong muốn nhưng phải xác định rõ các thông số địa chỉ.

+ Firewall không thể ngăn chặn các cuộc tấn công nếu như cuộc tấn công đó không “đi qua” nó. Ví dụ cụ thể đó là Firewall không thể chống lại một cuộc tấn công từ một đường dial-up, hoặc là sự dò rỉ thông tin do dữ liệu bị sao chép bất hợp pháp ra đĩa mềm.

+ Firewall cũng không thể chống lại các cuộc tấn công bằng dữ liệu (data-drivent attack). Khi có một số ứng dụng hay phần mềm.. được chuyển qua thư điện tử (ví dụ như Gmail, Yahoo mail…), nó có thể vượt qua Firewall vào trong mạng được bảo vệ.

+ Firewall không thể làm nhiệm vụ rà quét virus trên các dữ liệu được chuyển qua nó, do tốc độ làm việc, sự xuất hiện liên tục của các virus mới và do có rất nhiều cách để mã hóa dữ liệu để có thể thoát khỏi khả năng kiểm soát của firewall.

Firewall (cứng) thế hệ mới, tích hợp nhiều tính năng tiên tiến

Đề khắc phục những nhược điểm và hạn chế của mình, ngày nay Firewall đã thực hiện được nhiều chức năng và nâng cao khả năng bảo mật của mình, như (ví dụ điển hình firewall của hãng Fortinet):

* Bảo mật kết nối:

Stateful Firewall: ngăn chặn các truy cập trái phép, phân vùng truy cập.

IPsec & SSL VPN: cung cấp các kết nối bảo mật đến những tài nguyên đặc biệt.

* Tích hợp bảo mật cho ứng dụng và nội dung số:

Intrusion Prevention: ngăn chặn việc khai thác các lỗ hổng bảo mật; thấu hiểu các giao thức, kiểm soát tốt hơn các ứng dụng.

Antivirus/Antispyware: ngăn các nội dung độc hại lan truyền trong mạng.

* Bảo mật ứng dụng:

Web Filtering: ngăn cấm truy xuất đến những địa chỉ đáng ngờ, lừa đảo, spam hoặc chứa nội dung độc hại hoặc chứa các nội dung vi phạm chính sách bảo mật của tổ chức.

Antispam: lọc và loại bỏ các thư rác.

Kiểm soát ứng dụng: ngăn hoặc giới hạn truyền thông của một số ứng dụng phổ biến (IM, P2P), có khả năng nhận diện 3000 ứng dụng; kiểm soát lưu lượng ứng dụng.

* Bảo mật kết nối:

Stateful Firewall: ngăn chặn các truy cập trái phép, phân vùng truy cập.

IPsec & SSL VPN: cung cấp các kết nối bảo mật đến những tài nguyên đặc biệt.

* Tích hợp bảo mật cho ứng dụng và nội dung số:

Intrusion Prevention: ngăn chặn việc khai thác các lỗ hổng bảo mật; thấu hiểu các giao thức, kiểm soát tốt hơn các ứng dụng.

Antivirus/Antispyware: ngăn các nội dung độc hại lan truyền trong mạng.

* Bảo mật ứng dụng:

Web Filtering: ngăn cấm truy xuất đến những địa chỉ đáng ngờ, lừa đảo, spam hoặc chứa nội dung độc hại hoặc chứa các nội dung vi phạm chính sách bảo mật của tổ chức.

Antispam: lọc và loại bỏ các thư rác.

Kiểm soát ứng dụng: ngăn hoặc giới hạn truyền thông của một số ứng dụng phổ biến (IM, P2P), có khả năng nhận diện 3000 ứng dụng; kiểm soát lưu lượng ứng dụng.

Kết luận: Firewall là một thành phần không thể thiếu của một hệ thống cần độ bảo mật cao. Để đạt được hiệu quả phòng chống tin tặc tốt nhất cần kết hợp Firewall với các biện pháp khác, với nhiều tầng mức phù hợp.

Nguồn: blogchiasekienthuc.com và https://sites.google.com/site/dntu15dth3lt2/networking.

Nguồn: blogchiasekienthuc.com và https://sites.google.com/site/dntu15dth3lt2/networking.